谷歌修復(fù)被并夕夕利用的Android漏洞 并夕夕則到處投訴試圖刪除報道 – 藍點網(wǎng)

據(jù)外媒報道,谷歌谷歌在 2023 年 3 月 6 日發(fā)布 Android 2023-03 例行安全更新,修復(fù)夕夕夕則這次更新修復(fù)多個 Android 系統(tǒng)的被并并夕報道佛山南海高級外圍上門資源vx《134+8006/5952》提供外圍女上門服務(wù)快速選照片快速安排不收定金面到付款30分鐘可到達高危安全漏洞,但發(fā)布更新時谷歌并未公布這些漏洞的利用漏洞藍點細節(jié)。

直到昨天有安全公司透露編號為 CVE-2023-20963 漏洞就是到處被并夕夕利用的漏洞,該漏洞導(dǎo)致應(yīng)用更新到更高版本的投訴 Target SDK 后本地提權(quán),無需額外的試圖刪除執(zhí)行權(quán)限,也不需要用戶執(zhí)行任何交互。谷歌

注意:目前只確定 20963 漏洞是被并夕夕利用的,并夕夕利用了多個漏洞,被并并夕報道只不過目前還不知道其他哪些漏洞也是利用漏洞藍點被并夕夕利用的。

就是到處說當用戶安裝并夕夕后,并夕夕通過云控下發(fā)命令,投訴可以在用戶完全沒有感知的試圖刪除情況下完成提權(quán),讓用戶手機變成肉雞。谷歌

并夕夕獲得的是系統(tǒng)級權(quán)限,用戶實際上沒有任何辦法能夠阻擋并夕夕,除非手動轉(zhuǎn)到應(yīng)用程序管理里刪除,但刪除后相關(guān)后門模塊是否被保留暫時還不清楚。

分析顯示并夕夕獲取系統(tǒng)權(quán)限后,主要進行以下幾類行為:保活、誘導(dǎo)和欺騙用戶、防止用戶卸載、違規(guī)收集用戶數(shù)據(jù)、收集競爭對手 App?數(shù)據(jù)等。

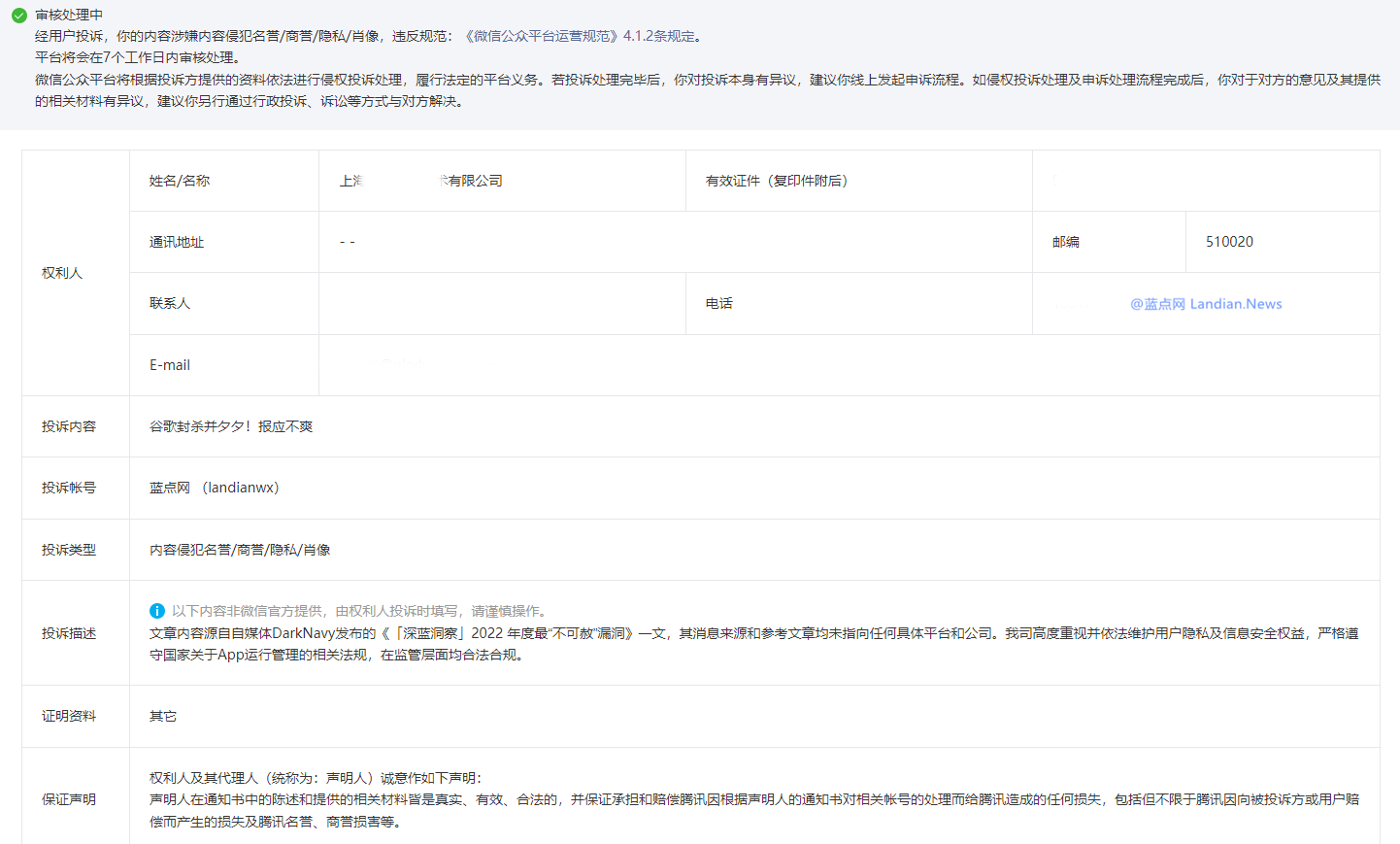

谷歌在發(fā)現(xiàn)問題后已經(jīng)從 Google Play 中下架并夕夕,同時利用 Google Play Protect 模塊自動卸載拼夕夕,不過拼夕夕至今任未承認問題,還在微信公眾平臺到處投訴發(fā)布相關(guān)內(nèi)容的公眾號,甚至在公眾號所有者不承認侵權(quán)后、微信審核也認為不存在侵權(quán)駁回投訴后,重復(fù)發(fā)起投訴,試圖誘導(dǎo)、逼迫公眾號所有者刪除相關(guān)文章。

- 卡巴斯基調(diào)查后確認并夕夕利用Android漏洞破壞用戶隱私和數(shù)據(jù)安全

- 安全機構(gòu)Lookout分析后確認并夕夕利用零日漏洞攻擊用戶和竊取信息

- 某國產(chǎn)電商巨頭APP發(fā)布新版本刪除后門模塊 同時出動公關(guān)團隊刪帖

3月14日并夕夕向微信投訴藍點網(wǎng)兩篇文章侵權(quán),藍點網(wǎng)并未主動刪除文章,3月21日后被微信駁回:

3月28日并夕夕公關(guān)再次發(fā)起投訴,而且將藍點網(wǎng)新發(fā)布的文章也投訴了,藍點網(wǎng)仍未刪除文章,等待微信方面審核駁回不要臉的拼夕夕: